Professional Cloud Developer

あなたのチームは、アプリケーションが稼働しているGoogle Kubernetes Engine (GKE) クラスターを管理しています。別のチームがこのアプリケーションとの連携を計画しています。連携を開始する前に、そのチームがあなたのアプリケーションに変更を加えることはできず、連携コンポーネントをGKEにデプロイできるようにする必要があります。どうすればよいですか?

最近、OpenTelemetry を使用して新しいアプリケーションを計装しました。Trace でアプリケーションリクエストのレイテンシを確認したいと考えています。特定のリクエストが常にトレースされるようにするには、どうすればよいですか?

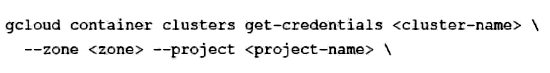

あなたはCloud Shellからkubectlを使用してGoogle Kubernetes Engine (GKE) クラスターに接続しようとしています。GKEクラスターはパブリックエンドポイントでデプロイされています。Cloud Shellから次のコマンドを実行しました。 [画像: gcloud container clusters get-credentials <cluster-name> --zone <zone> --project <project-name>] kubeletコマンドがエラーメッセージを返さずにタイムアウトすることに気づきました。この問題の最も可能性の高い原因は何ですか?

シンプルなHTMLアプリケーションをインターネットで利用可能にする予定です。このサイトは、アプリケーションに関するFAQ情報を保持します。アプリケーションは静的であり、画像、HTML、CSS、およびJavascriptが含まれています。できるだけ少ない手順でこのアプリケーションをインターネットで利用可能にしたいと考えています。 どうすべきでしょうか?

あなたは、Cloud Storage バケットに保存されているプライベートな画像や動画を含むウェブアプリケーションを開発しています。ユーザーは匿名であり、Google アカウントを持っていません。アプリケーション固有のロジックを使用して、画像や動画へのアクセスを制御したいと考えています。アクセスをどのように構成すべきですか?