Professional Cloud DevOps Engineer

あなたの組織は、あるプロジェクトで複数のGoogle Kubernetes Engine (GKE) クラスタを運用しています。すべてのクラスタにわたってドメイン固有のワークロードメトリクスとGKEのデフォルトメトリクスの両方を収集し、クエリするための高可用性ソリューションを設計する必要があります。その際、運用オーバーヘッドは最小限に抑えるものとします。どうすべきでしょうか?

あなたの会社では、頻繁には使用されない大量のデータをクラウドストレージに保存しています。会社のCustomerServiceフォルダ内のプロジェクトはクラウドストレージに頻繁にアクセスしますが、保存するデータ量はごくわずかです。データ利用パターンを特定するために、会社全体でデータアクセス監査ログを有効化したいと考えています。CustomerServiceフォルダのプロジェクトはデータアクセス監査ログから除外する必要があります。どうすればよいですか?

Cloud Runで本番稼働中のアプリケーションがあります。あなたのチームは最近、アプリケーションの新しいバージョン(リビジョンB)の開発を完了しました。最小限の労力で、クライアントの10%に対して新しいリビジョンをテストしたいと考えています。どうすべきでしょうか?

あなたは、顧客のために新しいマルチテナントGoogle Kubernetes Engine (GKE) クラスタを設計しています。顧客は、長期間有効な認証情報の使用に伴うリスクを懸念しています。顧客は、各GKEワークロードが最小権限の原則 (PoLP) に従って、最小限のIdentity and Access Management (IAM) 権限セットを持つことを要求しています。あなたは、Googleの推奨プラクティスに従いながら、IAM偽装ソリューションを設計する必要があります。どうすべきですか?

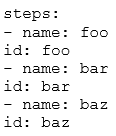

Cloud BuildでCIパイプラインを設定しています。パイプラインをテストすると、提示されたcloudbuild.yaml定義(画像参照)では、fooステップとbarステップでそれぞれ5分かかります。 fooステップとbarステップは互いに独立しています。bazステップは、開始する前にfooステップとbarステップの両方が完了している必要があります。並列処理を使用してビルド時間を短縮したいと考えています。どうすればよいですか?